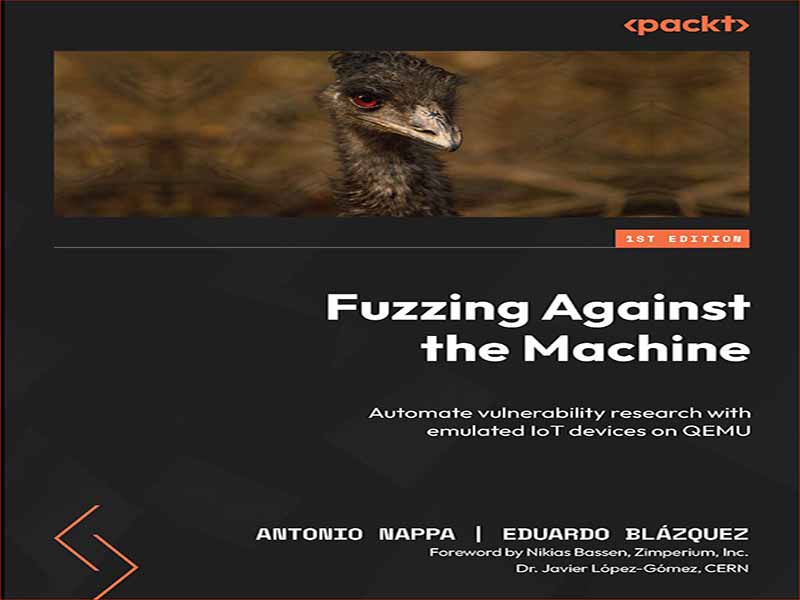

- عنوان کتاب: Fuzzing Against the Machine / Automate vulnerability research with emulated IoT devices on QEMU

- نویسنده/انتشارات: Antonio Nappa

- حوزه: امنیت اینترنت اشیاء, امنیت صنعتی

- سال انتشار: 2023

- تعداد صفحه: 238

- زبان اصلی: انگلیسی

- نوع فایل: pdf

- حجم فایل: 17.8 مگابایت

شبیه سازی و فازی کردن از جمله تکنیک هایی هستند که می توانند برای بهبود امنیت سایبری استفاده شوند. با این حال، استفاده موثر از اینها می تواند مشکل باشد. Fuzzing Against the Machine راهنمای عملی شما برای درک نحوه عملکرد این ابزارها و تکنیک های قدرتمند است. این کتاب با استفاده از انواع موارد استفاده در دنیای واقعی و مثالهای عملی، به شما کمک میکند تا مفاهیم بنیادی fuzzing و شبیهسازی را همراه با تحقیقات آسیبپذیری پیشرفته درک کنید و ابزارها و مهارتهای مورد نیاز برای یافتن نقصهای امنیتی در نرمافزار خود را در اختیار شما قرار دهد.

کتاب با معرفی دو موتور fuzzer منبع باز شروع میشود: QEMU، که به شما امکان میدهد نرمافزاری را برای هر معماری که فکر میکنید اجرا کنید، و American Fuzzy Lop (AFL) و نسخه بهبودیافته آن، AFL++. شما یاد خواهید گرفت که چگونه این ابزارهای قدرتمند را برای ایجاد محیط شبیه سازی و فازی خود ترکیب کنید و سپس از آن برای کشف آسیب پذیری ها در سیستم های مختلف مانند iOS، Android و نرم افزار Mobile Baseband سامسونگ، Shannon استفاده کنید. پس از خواندن مقدمه ها و تنظیم محیط خود، می توانید در هر فصلی که می خواهید فرو بروید، اگرچه با پیشرفت کتاب، موضوعات به تدریج پیشرفته تر می شوند.

در پایان این کتاب، مهارتها، دانش و تمرین مورد نیاز برای یافتن ایرادات در هر سیستمافزاری را با شبیهسازی و فازی کردن آن با QEMU و چندین موتور فازی به دست خواهید آورد.

این کتاب برای محققان امنیتی، متخصصان امنیت، مهندسین سیستم عامل جاسازی شده و متخصصان نرم افزار جاسازی شده است. یادگیرندگان علاقهمند به شبیهسازی و همچنین مهندسان نرمافزار علاقهمند به تحقیق و بهرهبرداری از آسیبپذیری، تست نرمافزار و توسعه نرمافزار تعبیهشده نیز آن را مفید خواهند یافت. این کتاب دارای دانش اولیه برنامه نویسی (C و Python) است. سیستم عامل (لینوکس و macOS)؛ و استفاده از پوسته لینوکس، کامپایل و اشکال زدایی.

مخاطب اصلی این کتاب، محققان یا دانشجویانی هستند که در مراحل اولیه امنیت سایبری قرار دارند و میخواهند با نرمافزارهای تعبیهشده آشنا شوند.

اگر اینطور نیست و فقط در مورد موضوع کنجکاو هستید، می توانید به خواندن ادامه دهید. لطفاً به بخش برای استفاده بیشتر از این کتاب نیز مراجعه کنید.

Emulation and fuzzing are among the many techniques that can be used to improve cybersecurity; however, utilizing these efficiently can be tricky. Fuzzing Against the Machine is your hands-on guide to understanding how these powerful tools and techniques work. Using a variety of real-world use cases and practical examples, this book will help you grasp the fundamental concepts of fuzzing and emulation along with advanced vulnerability research, providing you with the tools and skills needed to find security flaws in your software.

The book begins by introducing you to two open source fuzzer engines: QEMU, which allows you to run software for whatever architecture you can think of, and American Fuzzy Lop (AFL) and its improved version, AFL++. You’ll learn how to combine these powerful tools to create your own emulation and fuzzing environment and then use it to discover vulnerabilities in various systems, such as iOS, Android, and Samsung’s Mobile Baseband software, Shannon. After reading the introductions and setting up your environment, you’ll be able to dive into whichever chapter you want, although the topics gradually become more advanced as the book progresses.

By the end of this book, you’ll have gained the skills, knowledge, and practice required to find flaws in any firmware by emulating and fuzzing it with QEMU and several fuzzing engines.

This book is for security researchers, security professionals, embedded firmware engineers, and embedded software professionals. Learners interested in emulation, as well as software engineers interested in vulnerability research and exploitation, software testing, and embedded software development, will also find it useful. The book assumes basic knowledge of programming (C and Python); operating systems (Linux and macOS); and the use of the Linux shell, compilation, and debugging.

The main intended audience of this book is early-career cybersecurity researchers or students that would like to get hands-on with the fuzzing of embedded software.

If that is not the case and you are just curious about the topic, you are also welcome to keep reading through. Please, also refer to the To get the most out of this book section that follows.

این کتاب را میتوانید از لینک زیر بصورت رایگان دانلود کنید:

Download: Fuzzing Against the Machine

نظرات کاربران