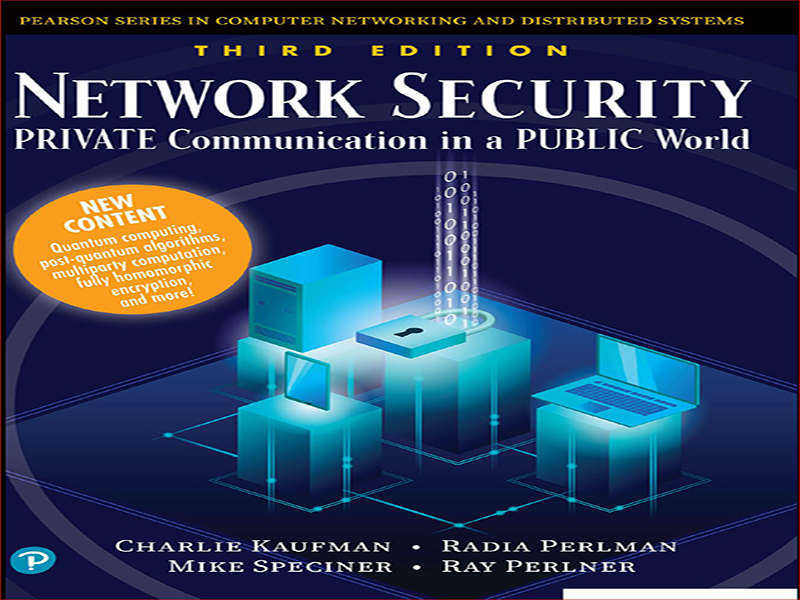

- عنوان کتاب: Network Security Private Communication in a Public World

- نویسنده: Charlie Kaufman, Radia Perlman, Mike Speciner

- حوزه: امنیت شبکه

- سال انتشار: 2022

- تعداد صفحه: 545

- زبان اصلی: انگلیسی

- نوع فایل: pdf

- حجم فایل: 8.33 مگابایت

شبی تاریک و طوفانی بود. جایی در دوردست سگی زوزه کشید. یک شی براق توجه آلیس را به خود جلب کرد. دکمه سر دست الماسی! فقط یک نفر از خانواده میتوانست دکمه سر دستهای الماسی بخرد! پس از همه چیز ساقی بود! آلیس باید به باب هشدار می داد. اما چگونه میتوانست بدون هشدار دادن به ساقی پیامی به او برساند؟ اگر او با باب تماس می گرفت، ساقی ممکن است به یک برنامه داخلی گوش دهد. اگر او یک کبوتر حامل را از پنجره بیرون مینشست و پیام را روی پایش چسبانده بود، باب از کجا میدانست که این آلیس بود که پیام را میفرستاد و نه ترودی که سعی میکرد ساقی را قاب کند زیرا او پیشرفتهای او را رد کرد؟ این چیزی است که این کتاب در مورد آن است. ما می ترسیم که شخصیت های آلیس و باب توسعه چندانی نداشته باشند. ما واقعاً با ساقی آشنا نمی شویم. اما ما در مورد چگونگی برقراری ارتباط ایمن در یک رسانه ناامن بحث می کنیم. منظور ما از “ارتباط امن” چیست؟ آلیس باید بتواند پیامی را برای باب ارسال کند که فقط باب بتواند آن را بفهمد، حتی اگر آلیس نمی تواند از دیدن آنچه که او می فرستد توسط دیگران اجتناب کند. وقتی باب پیامی را دریافت میکند، باید مطمئناً بداند که این آلیس بود که پیام را فرستاده است، و هیچکس در فاصله زمانی که آلیس پیام را راهاندازی کرد و باب آن را دریافت کرد، محتوای پیام را دستکاری نکرد. منظور ما از “رسانه ناامن” چیست؟ خوب، در برخی از فرهنگ لغت یا فرهنگ دیگر، تحت تعریف “رسانه ناامن” باید تصویری از اینترنت باشد. جهان در حال تکامل است تا هر رایانه، لوازم خانگی، خودرو، اسباب بازی کودک و دستگاه پزشکی تعبیه شده را به یکدیگر متصل کند و همه آنها را به اینترنت جهانی شگفت انگیز تبدیل کند. چقدر عالی! هنگامی که در فیجی تعطیلات خود را می گذرانید، می توانید نیروگاه هسته ای خود را با دستورات ساده ای که در سراسر شبکه ارسال می شود، کنترل کنید. یا هاوانای آفتابی. یا پیونگ یانگ تاریخی. در داخل شبکه جهان ترسناک است. پیوندهایی وجود دارد که استراق سمع کنندگان می توانند به آنها گوش دهند. اطلاعات باید از طریق سوئیچهای بسته ارسال شوند و این سوئیچها میتوانند برای گوش دادن یا تغییر دادههای در حال انتقال مجدد برنامهریزی شوند.شبی تاریک و طوفانی بود. جایی در دوردست سگی زوزه کشید. یک شی براق توجه آلیس را به خود جلب کرد. دکمه سر دست الماسی! فقط یک نفر از خانواده میتوانست دکمه سر دستهای الماسی بخرد! پس از همه چیز ساقی بود! آلیس باید به باب هشدار می داد. اما چگونه میتوانست بدون هشدار دادن به ساقی پیامی به او برساند؟ اگر او با باب تماس می گرفت، ساقی ممکن است به یک برنامه داخلی گوش دهد. اگر او یک کبوتر حامل را از پنجره بیرون مینشست و پیام را روی پایش چسبانده بود، باب از کجا میدانست که این آلیس بود که پیام را میفرستاد و نه ترودی که سعی میکرد ساقی را قاب کند زیرا او پیشرفتهای او را رد کرد؟ این چیزی است که این کتاب در مورد آن است. ما می ترسیم که شخصیت های آلیس و باب توسعه چندانی نداشته باشند. ما واقعاً با ساقی آشنا نمی شویم. اما ما در مورد چگونگی برقراری ارتباط ایمن در یک رسانه ناامن بحث می کنیم. منظور ما از “ارتباط امن” چیست؟ آلیس باید بتواند پیامی را برای باب ارسال کند که فقط باب بتواند آن را بفهمد، حتی اگر آلیس نمی تواند از دیدن آنچه که او می فرستد توسط دیگران اجتناب کند. وقتی باب پیامی را دریافت میکند، باید مطمئناً بداند که این آلیس بود که پیام را فرستاده است، و هیچکس در فاصله زمانی که آلیس پیام را راهاندازی کرد و باب آن را دریافت کرد، محتوای پیام را دستکاری نکرد. منظور ما از “رسانه ناامن” چیست؟ خوب، در برخی از فرهنگ لغت یا فرهنگ دیگر، تحت تعریف “رسانه ناامن” باید تصویری از اینترنت باشد. جهان در حال تکامل است تا هر رایانه، لوازم خانگی، خودرو، اسباب بازی کودک و دستگاه پزشکی تعبیه شده را به یکدیگر متصل کند و همه آنها را به اینترنت جهانی شگفت انگیز تبدیل کند. چقدر عالی! هنگامی که در فیجی تعطیلات خود را می گذرانید، می توانید نیروگاه هسته ای خود را با دستورات ساده ای که در سراسر شبکه ارسال می شود، کنترل کنید. یا هاوانای آفتابی. یا پیونگ یانگ تاریخی. در داخل شبکه جهان ترسناک است. پیوندهایی وجود دارد که استراق سمع کنندگان می توانند به آنها گوش دهند. اطلاعات باید از طریق سوئیچهای بسته ارسال شوند و این سوئیچها میتوانند برای گوش دادن یا تغییر دادههای در حال انتقال مجدد برنامهریزی شوند.

It was a dark and stormy night. Somewhere in the distance a dog howled. A shiny object caught Alice’s eye. A diamond cufflink! Only one person in the household could afford diamond cufflinks! So it was the butler, after all! Alice had to warn Bob. But how could she get a message to him without alerting the butler? If she phoned Bob, the butler might listen on an extension. If she sent a carrier pigeon out the window with the message taped to its foot, how would Bob know it was Alice that was sending the message and not Trudy attempting to frame the butler because he spurned her advances? That’s what this book is about. Not much character development for Alice and Bob, we’re afraid; nor do we really get to know the butler. But we do discuss how to communicate securely over an insecure medium. What do we mean by “communicating securely”? Alice should be able to send a message to Bob that only Bob can understand, even though Alice can’t avoid having others see what she sends. When Bob receives a message, he should be able to know for certain that it was Alice who sent the message, and that nobody tampered with the contents of the message in the time between when Alice launched the message and Bob received it. What do we mean by an “insecure medium”? Well, in some dictionary or another, under the definition of “insecure medium” should be a picture of the Internet. The world is evolving towards interconnecting every computer, household appliance, automobile, child’s toy, and embedded medical device, all into some wonderful global internetwork. How wonderful! You’d be able to control your nuclear power plant with simple commands sent across the network while you were vacationing in Fiji. Or sunny Havana. Or historic Pyongyang. Inside the network the world is scary. There are links that eavesdroppers can listen in on. Information needs to be forwarded through packet switches, and these switches can be reprogrammed to listen to or modify data in transit.

این کتاب را میتوانید از لینک زیر بصورت رایگان دانلود کنید:

Download: Network Security Private Communication in a Public World

نظرات کاربران