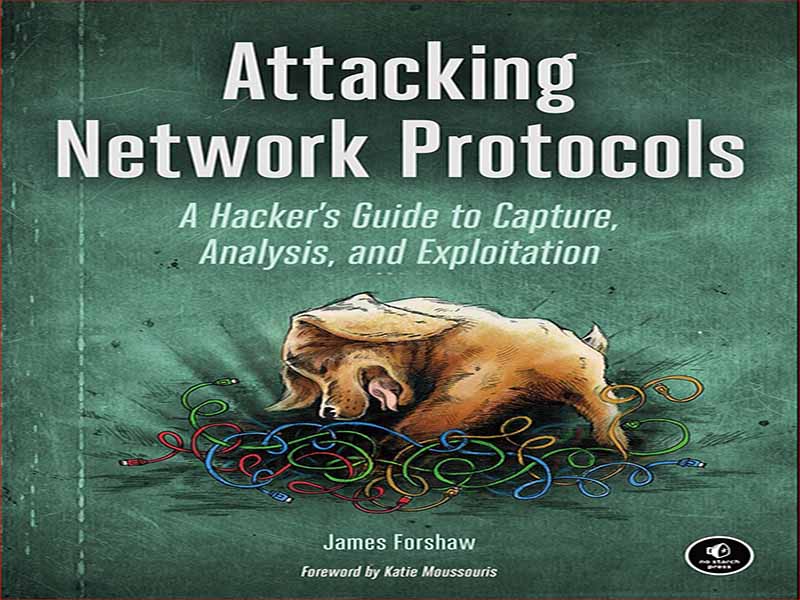

- عنوان: ATTACKING NETWORK PROTOCOLS

- نویسنده: James Forshaw

- حوزه: آزمون نفوذ

- سال انتشار: 2018

- تعداد صفحه: 380

- زبان اصلی: انگلیسی

- نوع فایل: pdf

- حجم فایل: 12.1 مگابایت

هنگامی که برای اولین بار معرفی شد، فناوری که به دستگاه ها اجازه می داد به یک شبکه متصل شوند، منحصر به شرکت ها و دولت های بزرگ بود. امروزه، اکثر مردم یک دستگاه محاسباتی کاملاً تحت شبکه را در جیب خود حمل میکنند و با ظهور اینترنت اشیا (IoT)، میتوانید دستگاههایی مانند یخچال و سیستم امنیتی خانهمان را به این دنیای به هم پیوسته اضافه کنید. بنابراین امنیت این دستگاه های متصل اهمیت فزاینده ای دارد. اگرچه ممکن است زیاد نگران افشای جزئیات تعداد ماست های خریداری شده توسط کسی نباشید، اما اگر تلفن هوشمند شما از طریق شبکه ای مشابه با یخچال شما به خطر بیفتد، ممکن است تمام اطلاعات شخصی و مالی خود را به دست یک مهاجم مخرب از دست بدهید. نام این کتاب حمله به پروتکلهای شبکه است، زیرا برای یافتن آسیبپذیریهای امنیتی در یک دستگاه متصل به شبکه، باید از طرز فکر مهاجمی استفاده کنید که میخواهد از این نقاط ضعف سوء استفاده کند. پروتکلهای شبکه با سایر دستگاههای موجود در شبکه ارتباط برقرار میکنند و از آنجایی که این پروتکلها باید در معرض یک شبکه عمومی باشند و اغلب به اندازه سایر اجزای یک دستگاه مورد بررسی قرار نمیگیرند، هدف حمله آشکاری هستند. بسیاری از کتاب ها در مورد ضبط ترافیک شبکه برای اهداف تشخیصی و تجزیه و تحلیل اولیه شبکه بحث می کنند، اما آنها بر جنبه های امنیتی پروتکل هایی که ضبط می کنند تمرکز نمی کنند. چیزی که این کتاب را متفاوت می کند این است که بر تجزیه و تحلیل پروتکل های سفارشی برای یافتن آسیب پذیری های امنیتی تمرکز دارد. این کتاب برای کسانی است که علاقه مند به تجزیه و تحلیل و حمله به پروتکل های شبکه هستند اما نمی دانند از کجا شروع کنند. این فصول شما را از طریق یادگیری تکنیک های ضبط ترافیک شبکه، انجام تجزیه و تحلیل پروتکل ها و کشف و بهره برداری از آسیب پذیری های امنیتی راهنمایی می کند. این کتاب اطلاعات پس زمینه ای در مورد شبکه و امنیت شبکه و همچنین نمونه های عملی از پروتکل ها برای تجزیه و تحلیل ارائه می دهد. چه بخواهید به پروتکلهای شبکه حمله کنید تا آسیبپذیریهای امنیتی را به فروشنده برنامه گزارش دهید یا فقط بخواهید بدانید آخرین دستگاه اینترنت اشیا چگونه ارتباط برقرار میکند، موضوعات مورد علاقهتان را پیدا خواهید کرد.

When first introduced, the technology that allowed devices to connect to a network was exclusive to large companies and governments. Today, most people carry a fully networked computing device in their pocket, and with the rise of the Internet of Things (IoT), you can add devices such as your fridge and our home’s security system to this interconnected world. The security of these connected devices is therefore increasingly important. Although you might not be too concerned about someone disclosing the details of how many yogurts you buy, if your smartphone is compromised over the same network as your fridge, you could lose all your personal and financial information to a malicious attacker. This book is named Attacking Network Protocols because to find security vulnerabilities in a network-connected device, you need to adopt the mind-set of the attacker who wants to exploit those weaknesses. Network protocols communicate with other devices on a network, and because these protocols must be exposed to a public network and often don’t undergo the same level of scrutiny as other components of a device, they’re an obvious attack target. Many books discuss network traffic capture for the purposes of diagnostics and basic network analysis, but they don’t focus on the security aspects of the protocols they capture. What makes this book different is that it focuses on analyzing custom protocols to find security vulnerabilities. This book is for those who are interested in analyzing and attacking network protocols but don’t know where to start. The chapters will guide you through learning techniques to capture network traffic, performing analysis of the protocols, and discovering and exploiting security vulnerabilities. The book provides background information on networking and network security, as well as practical examples of protocols to analyze. Whether you want to attack network protocols to report security vulnerabilities to an application’s vendor or just want to know how your latest IoT device communicates, you’ll find several topics of interest.

این کتاب را میتوانید بصورت رایگان از لینک زیر دانلود نمایید.

Download: ATTACKING NETWORK PROTOCOLS

نظرات کاربران