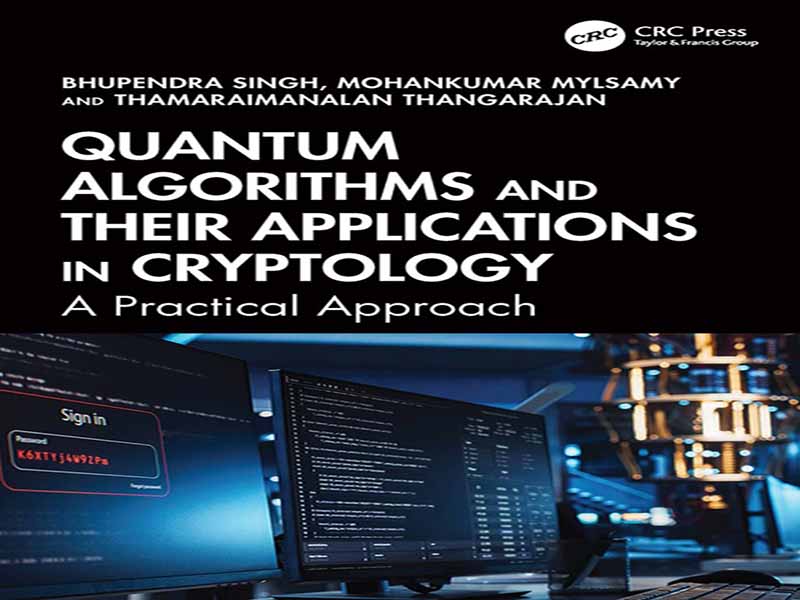

- عنوان کتاب: Quantum Algorithms and Their Applications in Cryptology

- نویسنده: Bhupendra Singh

- حوزه: الگوریتمهای کوانتومی

- سال انتشار: 2026

- تعداد صفحه: 400

- زبان اصلی: انگلیسی

- نوع فایل: pdf

- حجم فایل: 18.3 مگابایت

رمزنگاری از دیرباز ابزاری ضروری در حفاظت از ارتباطات دیجیتال و ایمنسازی اطلاعات حساس بوده است. با پیشرفت فناوری، پیچیدگی روشهای مورد استفاده برای محافظت از دادههای ما نیز افزایش یافته است. در پی ظهور محاسبات کوانتومی، سیستمهای رمزنگاری سنتی با چالشهای جدی روبرو هستند و درک جدیدی از چگونگی تضعیف و افزایش امنیت توسط الگوریتمهای کوانتومی را میطلبند. فصل 1 به مبانی رمزنگاری میپردازد و با معرفی رمزنگاری کلاسیک، تکامل آن را از رمزهای باستانی تا سیستمهای رمزنگاری مدرن دنبال میکند. این فصل مفاهیم بنیادی مانند رمزهای جریانی و بلوکی را ارائه میدهد و بین سیستمهای کلید متقارن و نامتقارن تمایز قائل میشود و زمینه را برای تحلیل عمیقتر رمزنگاری در فصلهای بعدی فراهم میکند. در فصل 2، خوانندگان با الگوریتمهای کوانتومی، اصول مکانیک کوانتومی مرتبط با محاسبات، از جمله کیوبیتها، برهمنهی و درهمتنیدگی آشنا میشوند. این فصل تمایزات بین محاسبات کلاسیک و کوانتومی را ترسیم میکند و الگوریتمها و دروازههای کوانتومی کلیدی را معرفی میکند – که مبنای مفهومی برای درک رمزنگاری کوانتومی را تشکیل میدهند. فصل ۳ بر الگوریتم شور، یک الگوریتم کوانتومی برجسته که امنیت سیستمهای رمزنگاری کلید عمومی پرکاربرد مانند ریوست-شمیر-آدلمن (RSA) و رمزنگاری منحنی بیضوی (ECC) را تهدید میکند، تمرکز دارد. خوانندگان مبانی نظری، پیادهسازی مدار و تخمین منابع آن، از جمله آزمایشهای عملی با استفاده از IBM Qiskit را بررسی میکنند. در فصل ۴، الگوریتم گروور در زمینه حملات جستجوی فراگیر به رمزنگاری کلید متقارن بررسی میشود. این فصل شامل یک تحلیل رمزنگاری دقیق از رمز سادهشده Grain با استفاده از تکنیک گروور است و نتایج تجربی و تخمین منابع کوانتومی را برای سناریوهای مختلف حمله ارائه میدهد. فصل ۵ با تمرکز بر الگوریتم سایمون و نقش آن در شکستن اصول رمزنگاری از طریق بهرهبرداری از ساختار، کاربرد الگوریتم سایمون را در رمزهای جریانی مانند Grain-128a، با طراحی کامل مدار، استراتژیهای پیادهسازی و ارزیابیهای مورد آزمایش، به تفصیل شرح میدهد. در فصل ۶، بحث گستردهتری در مورد پیامدهای رمزنگاری محاسبات کوانتومی در مورد چگونگی تأثیر محاسبات کوانتومی بر سیستمهای رمزنگاری مدرن ارائه شده است. این فصل، آسیبپذیریهای RSA، ECC، AES و سایر الگوریتمها را در برابر تهدیدات کوانتومی توضیح میدهد و بر نیاز فوری به گذار به جایگزینهای مقاوم در برابر کوانتومی تأکید میکند. در نهایت، در فصل 7، آینده رمزنگاری در عصر کوانتومی مورد بحث قرار میگیرد. این فصل، قضیه موسکا را برای پیشبینی ریسک معرفی میکند و طبقهبندی از اصول اولیه رمزنگاری ایمن کوانتومی را ارائه میدهد. مباحث شامل توزیع کلید کوانتومی (QKD)، رمزنگاری پساکوانتومی (PQC)، اقدامات متقابل، استانداردسازی و آمادگی زیرساخت برای شبکههای کوانتومی است. این کتاب برای هر کسی که به تلاقی رمزنگاری و محاسبات کوانتومی علاقهمند است، نوشته شده است. چه دانشجو باشید، چه یک متخصص یا صرفاً کسی که در مورد چگونگی تأثیر الگوریتمهای کوانتومی بر امنیت کنجکاو است، این کتاب درک جامعی از موضوع را در اختیار شما قرار میدهد. نویسندگان مایلند از سازمانها و افراد زیر به خاطر کمکها و حمایتهای ارزشمندشان در طول تهیه این کتاب، صمیمانه تشکر کنند: اداره تحقیقات و حقوق مالکیت معنوی خارج از دانشگاه (DER & IPR)، DRDO، برای راهنمایی و تشویق مداوم آنها در طول پروژه. مرکز هوش مصنوعی و رباتیک (CAIR)، برای ارائه منابع و تخصص فنی لازم. مدیریت و مدیر کالج مهندسی سری اشوار، کویمباتور، برای حمایتشان در تسهیل کار و فراهم کردن محیطی مساعد برای تحقیق و توسعه. حمایت بیدریغ آنها در تکمیل موفقیتآمیز این کار نقش مهمی داشته است.

Cryptography has long been an essential tool in safeguarding digital communication and securing sensitive information. As technology has progressed, so has the complexity of the methods used to protect our data. In the wake of quantum computing’s rise, traditional cryptographic systems face serious challenges, demanding a new understanding of how quantum algorithms could both undermine and enhance security. Chapter 1 deals with the Basics of Cryptography lays the groundwork by introducing classical cryptography, tracing its evolution from ancient ciphers to modern cryptosystems. It provides foundational concepts such as stream and block ciphers and distinguishes between symmetric and asymmetric key systems, setting the stage for deeper cryptographic analysis in later chapters. In Chapter 2, readers are introduced to Quantum Algorithms, the principles of quantum mechanics relevant to computing, including qubits, superposition, and entanglement. The chapter draws distinctions between classical and quantum computation and introduces key quantum algorithms and gates—forming the conceptual basis for understanding quantum cryptanalysis. Chapter 3 focuses on Shor’s algorithm, a landmark quantum algorithm that threatens the security of widely used public-key cryptosystems like Rivest-Shamir-Adleman (RSA) and Elliptic Curve Cryptography (ECC). Readers explore its theoretical foundation, circuit implementation, and resource estimation, including practical experiments using IBM Qiskit. In Chapter 4, Grover’s algorithm is examined in the context of bruteforce attacks on symmetric key cryptography. The chapter includes a detailed cryptanalysis of the simplified Grain cipher using Grover’s technique, and presents experimental results and quantum resource estimates for various attack scenarios. Chapter 5 focusing on Simon’s Algorithm and its role in breaking cryptographic primitives through structure exploitation. It details the application of Simon’s algorithm to stream ciphers like Grain-128a, with thorough circuit design, implementation strategies, and test case evaluations. In Chapter 6, a broader discussion about Cryptographic Implications of Quantum Computing is given on how quantum computing affects modern cryptographic systems. It explains the vulnerabilities of RSA, ECC, AES, and other algorithms under quantum threats and underscores the urgent need for transitioning to quantum-resistant alternatives. Finally, in Chapter 7, the future of cryptography in the quantum era is discussed. It introduces Mosca’s Theorem for risk forecasting and presents a taxonomy of quantum-safe cryptographic primitives. Topics include quantum key distribution (QKD), post-quantum cryptography (PQC), countermeasures, standardization, and infrastructure readiness for quantum networks. The book is written for anyone with an interest in the intersection of cryptography and quantum computing. Whether you’re a student, a professional, or just someone curious about how quantum algorithms will impact security, this book will provide you with a comprehensive understanding of the topic. The authors would like to express sincere gratitude to the following organizations and individuals for their valuable contributions and support during the preparation of this book: The Directorate of Extramural Research & Intellectual Property Rights (DER & IPR), DRDO, for their continuous guidance and encouragement throughout the project. Centre for Artificial Intelligence & Robotics (CAIR), for providing the necessary resources and technical expertise. The Management and Principal of Sri Eshwar College of Engineering, Coimbatore, for their support in facilitating the work and providing a conducive environment for research and development. Their unwavering support has been instrumental in the successful completion of this work.

این کتاب را میتوانید از لینک زیر بصورت رایگان دانلود کنید:

Download: Quantum Algorithms and Their Applications in Cryptology

نظرات کاربران