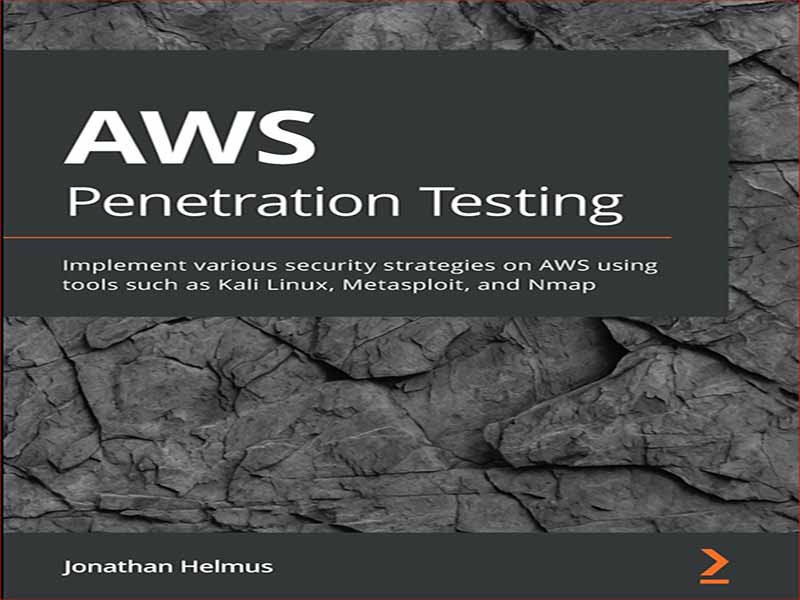

- عنوان: AWS Penetration Testing

- نویسنده: Jonathan Helmus

- حوزه: آزمون نفوذ

- سال انتشار: 2020

- تعداد صفحه: 252

- زبان اصلی: انگلیسی

- نوع فایل: pdf

- حجم فایل: 21.6 مگابایت

تست نفوذ به روشی بسیار مؤثر برای اعتبارسنجی و ایمن سازی مشاغل کوچک و بزرگ تبدیل شده است. هدف از تست نفوذ، ارزیابی تاثیر آسیب پذیری ها از طریق شمارش و بهره برداری کامل از اشیاء، خدمات و فرآیندهای درون یک سازمان است. این کتاب بر استفاده از یک نسخه اقتباس شده از تست نفوذ و استفاده از آن برای هک اخلاقی و ایمن سازی سرویس های ابری محبوب AWS تمرکز دارد. فصل 1، ساختن محیط AWS شما، با اصول اولیه AWS شروع می شود. AWS یک ارائهدهنده فناوری ابری در حال رشد است که بسیاری از شرکتها از آن برای نگهداری دادههای خود استفاده میکنند. این فصل به شما کمک میکند تا درک درستی از نحوه ایجاد محیطهای AWS اولیه، همراه با پوشش سرویسهای پیکربندی نادرست که میتوانند در یک محیط محدود مورد سوء استفاده قرار گیرند، داشته باشید. هیچ دانشی در مورد AWS مورد نیاز نخواهد بود، و این فصل هر آنچه را که باید در مورد راه اندازی محیط AWS خود بدانید را در اختیار شما قرار می دهد. فصل 2، پنتستی و هک اخلاقی، به خود پنستینگ وارد میشود. محبوبیت Pentesting شروع به رشد کرده است. برای شرکتها عادی میشود که پنتست داشته باشند و آنچه را که درباره سیستمهای خود نمیدانند بیابند. Pentesting عمل کشف و بهره برداری از مسائلی در سیستم های IT است که اسکنرهای معمولی آن را تشخیص نمی دهند. این فصل به شما توضیح مختصری در مورد اینکه pentesting چیست و تمرینات عملی را با استفاده از ابزارهای pentesting به شما می دهد. فصل 3، کاوش Pentesting و AWS، ابزار گفتگو. اولین قدم در پنت کردن هر چیزی همیشه شامل اسکن سیستم ها و منابع است. Pentesters از ابزارها و تکنیک های مختلفی استفاده می کنند تا مطمئن شوند که سیستم ها را به درستی اسکن می کنند و تا آنجا که ممکن است اطلاعات را شمارش می کنند. این فصل بر روی استفاده از NMAP و Metasploit برای گرفتن اطلاعات از اهدافی که می تواند در بهره برداری بیشتر استفاده شود، تمرکز خواهد کرد. فصل 4، بهره برداری از سطل های S3، سطل های S3 را پوشش می دهد. سطل های S3 یکی از منابع اولیه ای هستند که AWS برای نگهداری داده ها استفاده می کند. سطل های S3 که به عنوان سطل های سرویس ذخیره سازی ساده نیز شناخته می شوند، راه های بسیار خوبی برای نگهداری اشیایی مانند داده ها و ابرداده ها هستند. با این حال، مانند سایر راه حل های ذخیره سازی فایل، سطل های S3 را می توان به راحتی از طریق پیکربندی های اشتباه ساده مورد سوء استفاده قرار داد. این پیکربندی های نادرست می تواند منجر به نشت داده ها و سایر مشکلات امنیتی جدی شود. این فصل سطلهای S3، عملکرد آنها و نحوه بهرهبرداری از مشکلات با سطلهای عمومی و سطلهای پیکربندی نادرست را برجسته میکند. فصل 5، درک سرویس های آسیب پذیر RDS، آسیب پذیری AWS دیگری را بررسی می کند. سرویس پایگاه داده رابطهای آمازون (RDS) مقیاسپذیر است و راهاندازی پایگاههای داده مبتنی بر ابر را آسان میکند که به کاربران اجازه میدهد دقیقاً مانند یک پایگاه داده معمولی کار کنند. RDS به کاربران اجازه می دهد تا از طریق سرویس هایی مانند MySQL و Amazon Aurora تعامل داشته باشند، همانطور که یک کاربر در یک زیرساخت معمولی پایگاه داده فیزیکی انجام می دهد. سقوط RDS مانند پایگاههای داده معمولی است: تزریق و پیکربندیهای نادرست. این فصل به پیکربندیهای نادرست رایج و چگونگی منجر به تزریق احتمالی میپردازد. فصل 6، راه اندازی و آزمایش AWS Aurora RDS، تمرکز ما را بر روی پایگاه های داده ادامه می دهد. AWS Aurora عملکرد پایگاه داده مانند SQL را برای حساب های AWS به سادگی ارائه می دهد. Aurora با تمرکز بر پرس و جوی مشابه PostgreSQL و MySQL، تعامل با سیستم های ذخیره سازی با کارایی بالا را برای کاربر آسان می کند. با این حال، اشتباهات مربوط به آن می تواند هزینه های مرگباری داشته باشد و اگر به اندازه کافی ایمن نباشد، می تواند منجر به نشت اطلاعات شود. این فصل قرار است در مورد نکاتی که Aurora ارائه می دهد بحث کند و همچنین نگاهی به خطرات تزریق SQL بیاندازد – یک حمله مخرب علیه وب سایت هایی که سرویس هایی مانند MySQL را میزبانی می کنند. فصل 7، ارزیابی و آزمایش خدمات لامبدا، به لامبدا میرود. Lambda به کاربران این امکان را می دهد که کدی ایجاد کنند که بعداً بتواند در صورت نیاز به رویدادها پاسخ دهد. این رویدادها هر چیزی است که در محیط AWS رخ میدهد – برای مثال درخواستهای HTTP، تغییرات در سطلهای S3 یا نمونههای جدید EC2 که مطرح میشوند. این فصل به این موضوع میپردازد که چگونه کشف آسیبپذیری در لامبدا میتواند منجر به بهرهبرداری از خدمات و کشف فرآیندها و اشیاء داخلی شود. فصل 8، ارزیابی AWS API Gateway، بر دروازه API تمرکز دارد. AWS API Gateway به عنوان دروازه ای برای برنامه های کاربردی میزبان داده عمل می کند. داده های میزبانی شده توسط این برنامه ها متفاوت است. با این حال، چیزی که اینطور نیست این واقعیت است که برخی از داده ها ممکن است برای پرسنل غیرمجاز جذاب تلقی شوند. این فصل درباره چیستی AWS API Gateway، نحوه بازرسی تماسهای API، و نحوه تصحیح مشکلات با پنت کردن تماسهای API بحث خواهد کرد. فصل 9، Pentesting در زندگی واقعی با Metasploit و بیشتر!، به Metasploit می پردازد. Metasploit یک ابزار خودکار پنتستینگ است که به نفوذگران امکان می دهد به راحتی از آن بهره برداری کنند. Metasploit بارهای بهره برداری را ارائه می دهد و به ابزاری محبوب برای آزمایش آسیب پذیری های رایج تبدیل شده است. Metasploit همچنین دارای پوسته مترپرتر است که به نفوذگرها اجازه می دهد تا اتصالات معکوس در سیستم های بهره برداری داشته باشند. فصل 10، بهترین روشهای پنتآزمایی، جایی است که ما تشخیص میدهیم که آزمون پنالتی یک نوع ارزیابی برای همه نیست. آنچه در مورد یک پنتست صدق می کند ممکن است در مورد دیگری صدق نکند. این ضروری است که در راس روندها بمانید، مهارت خود را تقویت کنید، و درک خود را از معنای پنداشتن توسعه دهید. این فصل بهترین شیوهها را در مورد حفظ مهارتهای پنتستینگ و بهروزرسانی فرآیندها، و همچنین بحث در مورد چگونگی همگام شدن با پنتستینگ مورد بحث قرار میدهد. فصل 11، دور ماندن از مشکل، به تأثیرات بالقوه کاری که انجام خواهید داد می پردازد. Pentesting می تواند در سیستم های AWS بسیار مزاحم باشد و همچنین در صورت عدم اجرای صحیح می تواند منجر به مشکلات قانونی شود. هنگام پنتست کردن AWS، بسیار مهم است که بفهمید شما به عنوان یک پنتستر چه کاری می توانید انجام دهید و چه کاری نمی توانید در یک سیستم AWS انجام دهید. این فصل به بایدها و نبایدهای پنتست کردن AWS و همچنین در مورد محرومیت از سرویس، سیل و تأثیر قانونی که این تکنیک ها می توانند بر تیم پنتست داشته باشند، می پردازد. فصل 12، پروژههای دیگر با AWS، توضیح میدهد که AWS هنوز در فضای بازار جدید است، اما در مقیاس بزرگ در حال افزایش است. این رشد باعث شده است که بسیاری از سرویس های امنیتی پلتفرم های آموزشی برای شرکت ها ایجاد کنند تا در “فضاهای امن” برای پنتستینگ AWS آزمایش و آموزش ببینند. این فصل به پروژههای مختلفی میپردازد که میتوانند برای تقویت روشهای پنتست AWS شما یکپارچه شوند.

Penetration testing has become a very effective method of validating and securing businesses, both small and large. The purpose of penetration testing is to evaluate the impact of vulnerabilities through the full enumeration and exploitation of objects, services, and processes within an organization. This book focuses on using an adapted version of penetration testing and applying it to ethically hacking and securing AWS’s popular cloud services. Chapter 1, Building Your AWS Environment, starts with the basics of AWS. AWS is a growing cloud technology provider that many companies are using to house their data. This chapter will help give you an understanding of how basic AWS environments are created, along with coverage of misconfigured services that can be exploited in a contained environment. No knowledge will be needed about AWS, and the chapter will give you everything you need to know about setting up your own AWS environment. Chapter 2, Pentesting and Ethical Hacking, gets into pentesting itself. Pentesting is beginning to grow in popularity; it’s becoming commonplace for companies to have pentests and find out what they don’t know about their systems. Pentesting is the practice of discovering and exploiting issues in IT systems that typical scanners don’t pick up. This chapter will give you a brief description of what pentesting is and give you hands-on practice with exercises using pentesting tools. Chapter 3, Exploring Pentesting and AWS, talks tools. The first step in pentesting anything always involves scanning systems and resources. Pentesters use various tools and techniques to ensure that they properly scan systems and enumerate as much information as possible. This chapter will focus on using NMAP and Metasploit to grab information from targets that can be used in further exploitation. Chapter 4, Exploiting S3 Buckets, covers S3 buckets. S3 buckets are one of the primary resources that AWS uses to hold data. Also known as Simple Storage Service buckets, S3 buckets are great ways to hold objects such as data and metadata. However, much like other file storage solutions, S3 buckets can be easily exploited through simple misconfigurations. These misconfigurations can lead to data leaks and other serious security issues. The chapter will highlight S3 buckets, their functionality, and how to exploit issues with public buckets and misconfigured buckets. Chapter 5, Understanding Vulnerable RDS Services, explores another AWS vulnerability. Amazon Relational Database Service (RDS) is scalable and makes it easy to set up cloud-based databases that allow users to operate just as they would with a typical database. RDS allows users to interact via services such as MySQL and Amazon Aurora just as a user would in a typical physical database infrastructure. The downfall of RDS is the same as that of regular databases: injection and misconfigurations. This chapter will go over common misconfigurations and how they can lead to possible injection. Chapter 6, Setting Up and Pentesting AWS Aurora RDS, continues our focus on databases. AWS Aurora provides SQL-like database functionality to AWS accounts with simplicity. Focused on PostgreSQL- and MySQL-like querying, Aurora makes interacting with high-performance storage systems easy for the user. Mistakes with it can have a deadly cost, however, and can lead to data leaks if it’s not adequately secured. This chapter is going to discuss the ins and outs of what Aurora has to offer and also take a look at the dangers of SQL injection – a malicious attack against websites that host services such as MySQL. Chapter 7, Assessing and Pentesting Lambda Services, moves on to Lambda. Lambda allows users to create code that can later respond to events as needed. These events are anything that occurs within the AWS environment – HTTP requests, modifications to S3 buckets, or new EC2 instances being brought up, for instance. This chapter will focus on how vulnerability discovery in Lambda can lead to the exploitation of services and the discovery of internal processes and objects. Chapter 8, Assessing AWS API Gateway, focuses on API Gateway. AWS API Gateway acts as the gateway to applications hosting data. The data being hosted by these applications varies; however, what does not is the fact that some of the data may be considered attractive to unauthorized personnel. This chapter will discuss what AWS API Gateway is, how to inspect API calls, and how to correct issues by pentesting API calls. Chapter 9, Real-Life Pentesting with Metasploit and More!, dives into Metasploit. Metasploit is an automated pentesting tool that enables pentesters to exploit with ease. Metasploit offers exploit payloads and has become a popular tool to use to test for common vulnerabilities. Metasploit also comes with the meterpreter shell, which allows pentesters to have reverse connections on the exploit systems. Chapter 10, Pentesting Best Practices, is where we recognize that pentesting is not a one-size-fits-all type of assessment. What applies to one pentest may not apply to another. It’s essential to stay on top of trends, hone your skillset, and develop your understanding of what it means to pentest. This chapter will discuss best practices when it comes to maintaining pentesting skills and updating processes, as well as discussing how to keep up with pentesting. Chapter 11, Staying Out of Trouble, looks at the potential impacts of what you’ll be doing. Pentesting can be very intrusive on AWS systems and can also lead to legal issues if not executed correctly. When pentesting AWS, it’s crucial to understand what you as a pentester can and cannot do on an AWS system. This chapter will go over the dos and don’ts of pentesting AWS, as well as talking about denial of service, flooding, and the legal impact that those techniques can have on a pentest team. Chapter 12, Other Projects with AWS, explains that AWS is still reasonably new in the market space but is growing in popularity at a large scale. This growth has caused many security services to create training platforms for companies to test and train in “safe spaces” for AWS pentesting. This chapter will look at various projects that can be integrated to augment your AWS pentesting methods.

این کتاب را میتوانید بصورت رایگان از لینک زیر دانلود نمایید.

Download: AWS Penetration Testing

نظرات کاربران